por david | Jun 17, 2016 | Noticias Idsoft

Todas las semanas seguimos aprendiendo de lo que vemos en las empresas. La SEGURIDAD ha cambiado mucho hoy en la informática, esto es un constante estudio continuo en el que lo que intentamos es que las empresas no sean vulnerables, pero cada vez es más complicado, es cuestión de tiempo de que a cada empresa le vulneren su seguridad por medio de el tipo de virus de la gama RANSOMWARE ( Es un tipo de programa informático malintencionado que restringe el acceso a determinadas partes o archivos del sistema infectado, y pide un rescate a cambio de quitar esta restricción. Algunos tipos de ransomware cifran los archivos del sistema operativo inutilizando el dispositivo y coaccionando al usuario a pagar el rescate ) y en su variante CRYPTOLOCKER ( CryptoLocker es un malware tipo troyano dirigido a computadoras con el sistema operativo Windows que se extendió a finales de 2013. CryptoLocker se distribuye de varias formas, una de ellas como archivo adjunto de un correo electrónico. Una vez activado, el malware cifra ciertos tipos de archivos almacenados en discos locales y en unidades de red usando criptografía de clave públicaRSA, guardándose la clave privada en los servidores del malware. Realizado el cifrado, muestra un mensaje en pantalla, en el cual ofrece descifrar los archivos afectados, si se realiza un pago antes de una fecha límite (a través de bitcoins o con vales pre-pago), y menciona que la clave privada será destruida del servidor, y que será imposible recuperarla si la fecha límite expira. Si esto ocurre, el malware ofrece la posibilidad de descifrar los datos a través de un servicio en línea provisto por los operadores del malware, con un precio, en bitcoins, mucho más alto. A pesar que elmalware es fácilmente eliminado, los archivos permanecen cifrados, cuya clave privada se considera casi imposible de descifrar.

El creador de CryptoLocker fue un ruso de 31 años, Evgeniy Bogachev, por el cual el FBI ofrecía una recompensa de tres millones de dólares por cualquier pista sobre su paradero)

Hasta ahora nosotros instalábamos scripts automatizados de archivos de lotes para realizar las copias automáticas de nuestras empresas pero estamos viendo que las últimas variantes de CRYPTOLOCKER infectan todo lo que las empresas tienen conectado por los puertos USB, redistribución del MALWARE por la red local…etc EN DEFINITIVA, nos vemos obligados a tener que realizar copias manuales en tiempos que varían según el tipo de empresa pero lo normal es que sean semanales. Una vez realizadas estas copias de configuraciones, correos, documentos..etc procedemos a guardar los backups en cualquier ubicación ( siempre fuera de nuestro lugar de trabajo ) y totalmente desconectado de Internet, Internet ahora mismo con RANSOMWARE es un campo de minas que encripta todo lo que encuentra, sólo nos queda ser ROBUSTOS en nuestra forma de trabajar y una vez que pase la desgracia, pues que nuestra empresa siga trabajando porque estábamos protegidos para las contingencias.

por david | Jun 17, 2016 | Noticias Idsoft

Hemos procedido a entrar en otras dos empresas más que confían en nuestros servicios:

Cerogrados Galicia S.L – Empresa que se dedica a todo lo relativo a la refrigeracióny frío industrial.

Clínica de Fisioterapia Maissaúde – Clínica con años de experiencia en la Salud.

Esperamos que sigan muchos años con nosotros.

por david | Mar 7, 2016 | Noticias Idsoft

Ransomware, ataques Inminentes

Ransomware Trojan, inutiliza tu ordenador

En este artículo queremos hacer hincapié además muy firmemente en esta especie de virus,troyanos que están de moda en estos últimos meses y que está generando los mayores problemas conocidos en informática en cuestión de malware.

Cada vez vemos más empresas, particulares que son atacadas por el trojano ransomware.

Primero, ¿qué es el ransomware?

Un ransomware (del inglés ransom rescate y ware, software) es un tipo de programa informático malintencionado que restringe el acceso a determinadas partes o archivos del sistema infectado, y pide un rescate a cambio de quitar esta restricción.1 Algunos tipos de ransomware cifran los archivos del sistema operativo inutilizando el dispositivo y coaccionando al usuario a pagar el rescate.

La verdad, es que la informática está cambiando demasiado, ya no somos capaces de protegernos prácticamente con nada, lo mejor que tenemos que saber cuando navegamos ó hacemos click en un enlace de un correo electronico es que nuestra intuición nos debe de llevar a un sitio seguro, pero esto cada vez es más difícil, es cuestión de tiempo que prácticamente 1 de cada 4 personas sea atacada por este trojano, en IDSoft queremos decir a todos nuestros clients que se protejan, que hagan copias de seguridad y fuera de internet y también en otra ubicación física, porque si ransomware toca nuestros equipos, casi seguro que no vamos a poder hacer nada, ya que de todas las versions conocidas de ransomware, solo hay una que se puede desencriptar, con lo cual perderemos todo lo que tenemos en nuestro pc y aunque le paguemos al ladrón informático ( hacker malo, porque muchos hackers son Buenos ) no tenemos muchas posibilidades de recuperar nuestros ficheros.

Este mes pasado de Febrero, un gran hospital de Los Angeles fue infectado y el hospital no podia trabajar ya que estaba el sistema informático completamente atacado, al final pagaron en el día cerca de 20.000 euros y recuperaron el control del sistema.

Fuente: theatlantic.com

Todo lo que tenemos conectado por USB también sera encriptado y además se propaga por la red, con lo cual, lo mejor es desconectar el equipo infectado mientras se trabaja en su eliminación.

Desgraciadamente casi no hay semana que sepamos de algún ataque de ransomware y cada vez las variantes son más complicadas y se nota que han sido desarrolladas por grandes mafias que tienen contratados a Buenos programadores, han encontrado un filón de hacer dinero con estos ataques y van a seguir haciéndose.

Volvemos a recordar e insistir en que se hagan copias de seguridad y desconectadas de internet.

por david | Dic 7, 2015 | Noticias Idsoft

El mundo está cambiando mucho, en IDSoft estamos viendo desde hace meses los sistemas operativos más contaminados que nunca, la seguridad informática ya no es un problema, es ‘ EL PROBLEMA ‘ ahora mismo para muchas empresas y particulares, simplemente con navegar en cualquier web estamos expuestos a recibir un script de bajada de un servidor que se apodere de nuestros datos, estamos empezando a ver cada vez más cuentas bancarias de clientes con movimientos efectuados de retirada de dinero desde otras partes del mundo.

La mejor protección es ‘ la responsabilidad ‘, los antivirus cada vez valen de menos y los antitroyanos igualmente.

Recomendamos de vez en cuando ejecutar en línea de comandos un

netstat -a

netstat -a para poder ver a donde se está comunicando nuestro ordenador.

¿Qué es el comando NETSTAT?

Netstat.exe es una muy útil aplicacion incluida en todos los sistemas operativos Windows en línea de comandos, permite monitorear y estar al tanto de todas las conexiones establecidas entre nuestro PC y el mundo exterior.

Con el comando NETSTAT lo que conseguimos es saber las conexiones activas establecidas con el exterior, tanto entrantes como salientes, su origen y dirección IP de procedencia, saber los puertos que tenemos abiertos a la escucha, ver e identificar las conexiones entrantes e intrusiones de red en nuestra PC, saber si tenemos programas que establezcan contacto con un host remoto, etc.

Toda esa información y más, podemos obtenerla usando el comando NETSTAT con distintas opciones o modificadores.

Con eso qué podemos sacar de conclusión, pues poder ver las puertas abiertas desde donde nos están robando toda la información, porque se pueden detectar conexiones establecidas con servidores chinos,rusos,ucranianos..etc que es de donde viene mucho malware de hacking.

por david | Nov 24, 2015 | Noticias Idsoft

Llevan años con nosotros, la empresa RIOBOO, de fabricación artesanal de todo tipo de embutido, contrató una web con diseño pero simple, con estilo moderno y querer mostrar una sensación de cercanía con el cliente.

EMBUTIDOS RIOBOO

por david | Nov 4, 2015 | Noticias Idsoft

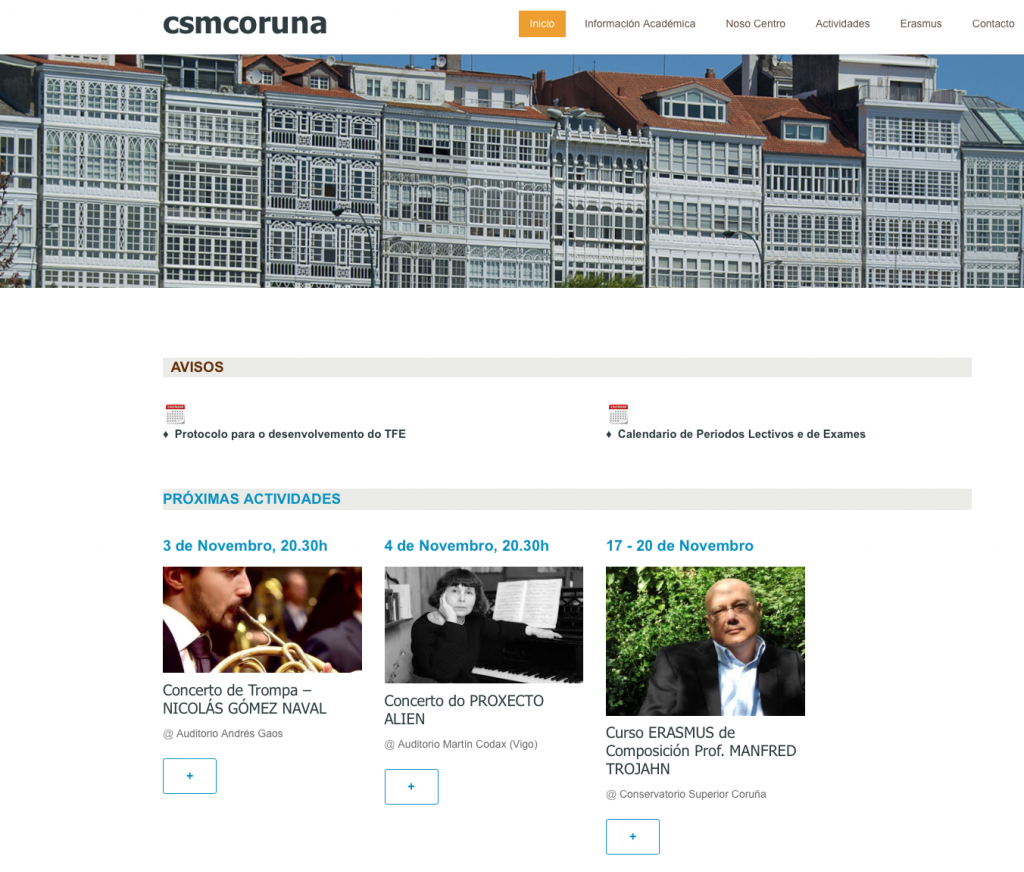

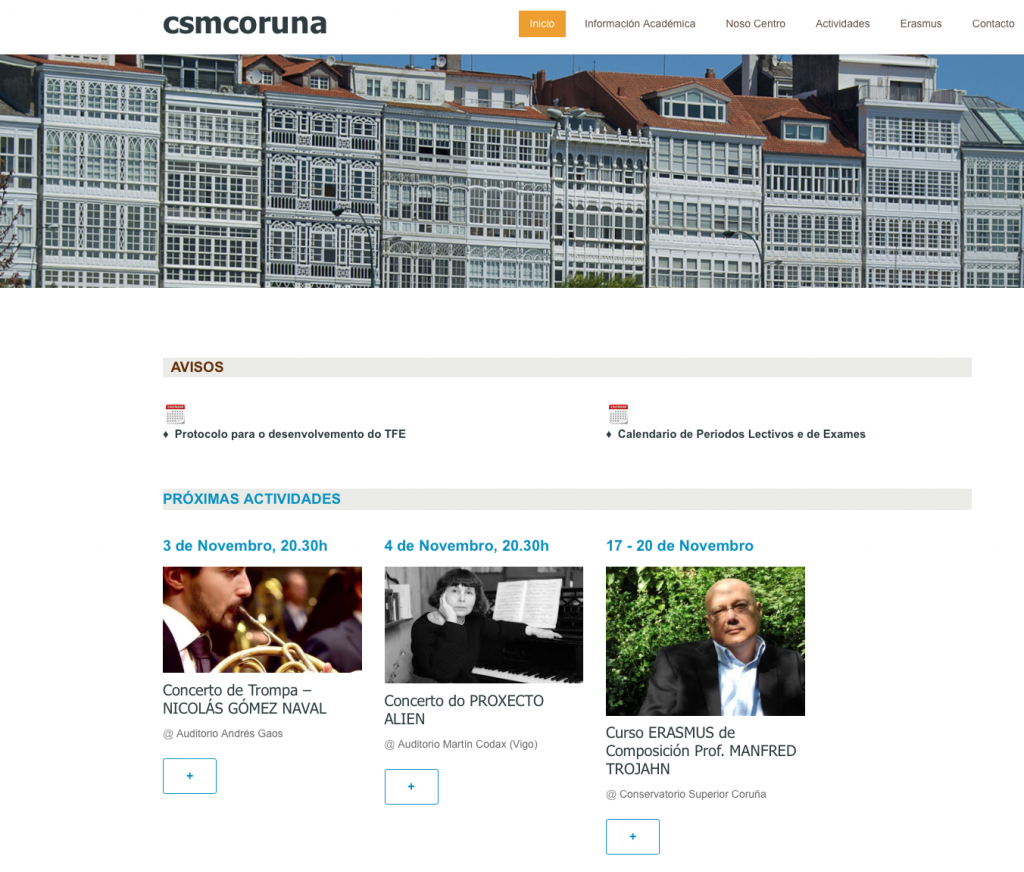

Estrenamos la semana pasada la nueva web en el Conservatorio Superior de Música de La Coruña.

Son 7 años los que llevamos con ellos trabajando en la labor de mantenimiento informático del centro y web, esperamos seguir con vosotros muchos años, gracias.

Comentarios recientes